Menganalisis Serangan (Bahagian 3)

Dalam bahagian 2 siri ini, kami telah meninggalkan semua maklumat yang diperlukan untuk serangan ke atas rangkaian mangsa.

Dalam bahagian 2 siri ini, kami telah meninggalkan semua maklumat yang diperlukan untuk serangan ke atas rangkaian mangsa.

Microsoft Office telah menyokong ActiveX selama bertahun-tahun sebagai pilihan untuk pemanjangan dan automasi dokumen, tetapi ia juga merupakan kelemahan keselamatan yang serius.

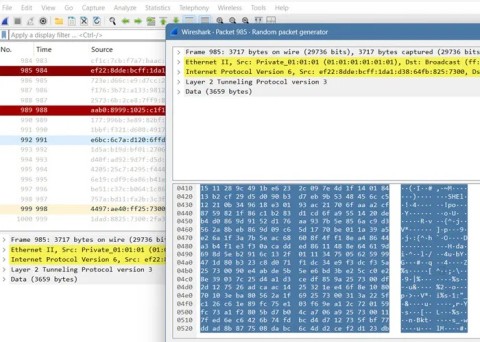

Siri ini akan berdasarkan kerentanan rangkaian. Apa yang akan diperkenalkan dalam artikel itu adalah serangan sebenar, bermula dari peninjauan hingga penghitungan, eksploitasi perkhidmatan rangkaian dan berakhir dengan strategi eksploitasi pemberitahuan. Semua langkah ini akan diperhatikan pada peringkat paket data, dan kemudian dijelaskan secara terperinci.

Syarikat keselamatan siber terkenal dunia Fortinet baru sahaja mengesahkan bahawa sejumlah besar data pengguna telah dicuri daripada pelayan Microsoft Sharepoint syarikat itu, dan telah disiarkan pada forum penggodam pada awal pagi 15 September.

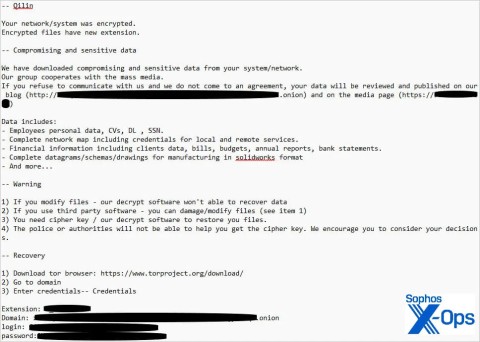

Satu jenis perisian tebusan baharu yang dipanggil Qilin telah ditemui menggunakan taktik yang agak canggih dan boleh disesuaikan untuk mencuri maklumat log masuk akaun yang disimpan dalam penyemak imbas Google Chrome.

Pada masa kini, rangkaian wifi percuma dipasang di mana-mana, dari kedai kopi, taman hiburan, pusat membeli-belah,... Ini sangat memudahkan kami pengguna untuk dapat menyambung ke rangkaian di mana-mana untuk melayari Facebook dan bekerja. Namun, adakah selamat menggunakan wifi percuma?

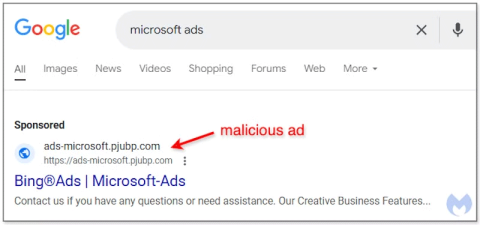

Terdapat aliran berbahaya yang digunakan oleh komuniti penggodam global, yang menyalahgunakan platform Google Ads untuk menyebarkan kod hasad.

Kami menunjukkan kepada anda dalam bahagian satu maklumat yang boleh diperhatikan semasa membuka jujukan paket yang dihantar oleh Nmap. Urutan yang dihantar bermula dengan respons gema ICMP untuk menentukan sama ada komputer atau rangkaian telah diberikan alamat IP.